2. März 2026

Passwort wiederverwenden – warum das für Unternehmen brandgefährlich ist

„Das ist doch nur ein kleines Tool.“ – „Da habe ich dasselbe Passwort wie woanders.“ – „Wird schon nichts passieren.“

Genau so entstehen die meisten erfolgreichen Angriffe auf Unternehmensaccounts. Nicht durch hochkomplexe Hacker-Techniken, sondern durch ein ganz banales Problem: Passwort-Wiederverwendung.

In diesem Artikel schauen wir uns an, warum wiederverwendete Passwörter eines der größten Sicherheitsrisiken im Unternehmen sind, wie Angriffe tatsächlich ablaufen – und wie Sie das Thema strukturiert lösen.

Was bedeutet Passwort-Wiederverwendung konkret?

Wiederverwendung liegt vor, wenn:

-

Dasselbe Passwort für mehrere Dienste genutzt wird

-

Nur minimale Varianten verwendet werden (z. B. Firma2024! → Firma2024!!)

-

Private und geschäftliche Konten dasselbe Passwort teilen

Das Problem ist nicht, dass das Passwort „schlecht“ ist. Das Problem ist, dass es nicht einzigartig ist.

Und genau hier setzt das Risiko an.

Gerade in KMU passiert das häufiger als gedacht. Mitarbeitende merken sich ein „starkes“ Passwort – und nutzen es dann für CRM, Projekttool, Newsletter-System oder sogar das Hosting.

Das Problem: Sobald ein einziger Dienst kompromittiert wird, sind alle anderen potenziell offen.

Optimieren Sie im Handumdrehen Ihr Password-Management!

SmartPassword jetzt 14 Tage kostenlos & unverbindlich testen.

So laufen Angriffe heute wirklich ab

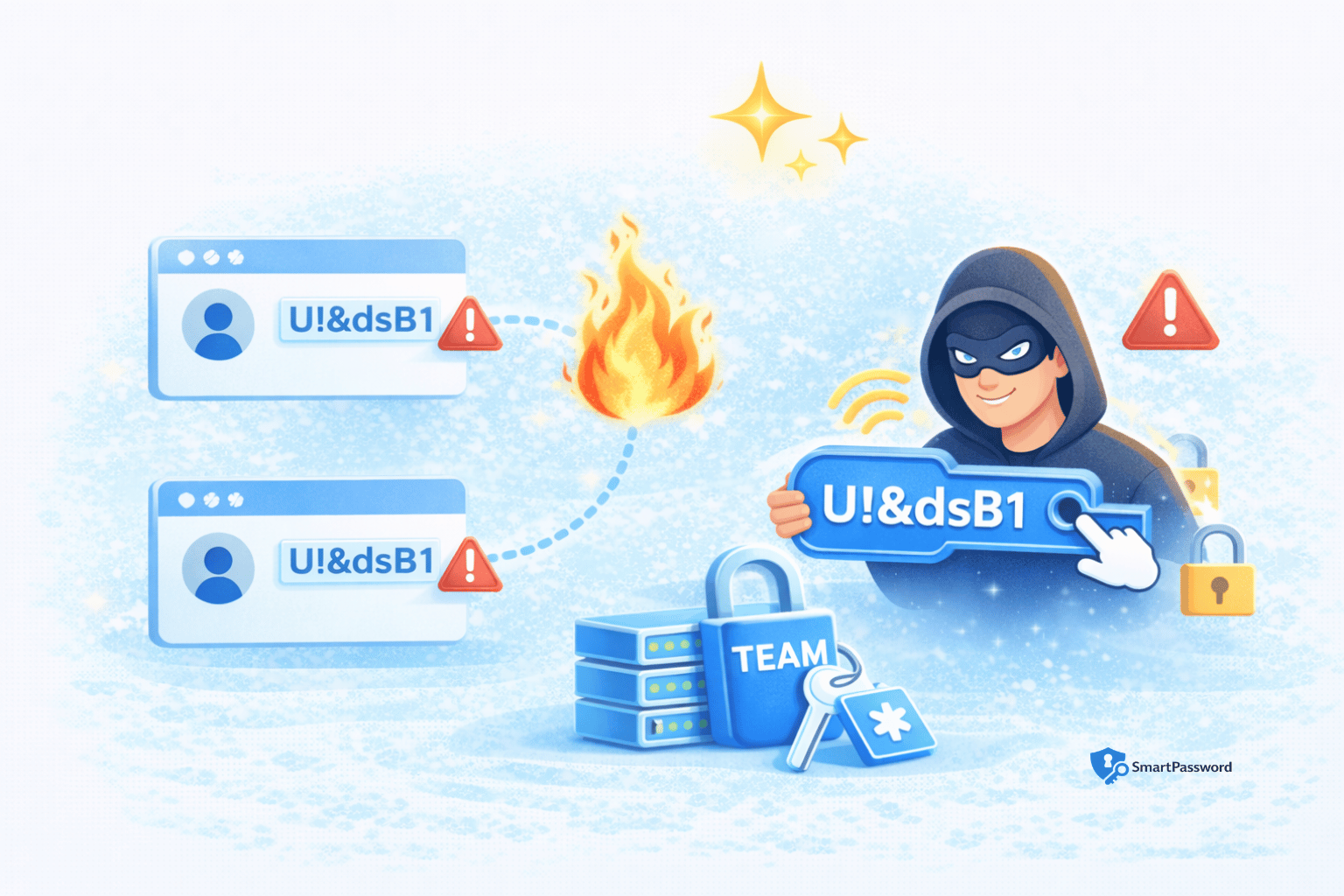

Viele stellen sich Hacker vor, die gezielt Passwörter erraten. Die Realität ist deutlich unspektakulärer – und gefährlicher.

Angreifer arbeiten mit automatisierten Systemen. Sie nutzen Daten aus bekannten Leaks (z. B. von Online-Shops, Foren oder SaaS-Tools) und testen E-Mail-Passwort-Kombinationen massenhaft bei anderen Diensten.

Dieser Prozess nennt sich Credential Stuffing.

Wenn ein Mitarbeiter sein Passwort bei einem Drittanbieter verwendet hat – und dieses taucht in einem Leak auf – wird exakt diese Kombination automatisiert bei:

-

Microsoft 365

-

Google Workspace

-

CRM-Systemen

-

Hosting-Zugängen

-

Projekttools

ausprobiert.

Wird dasselbe Passwort genutzt, ist der Zugang offen. Ohne dass jemand etwas „hackt“.

Wenn Sie sichere Passwörter systematisch aufbauen möchten, lesen Sie hier weiter:

/ratgeber/was-ist-ein-sicheres-passwort/

Warum Unternehmen besonders betroffen sind

1. Ein kompromittiertes E-Mail-Konto ist der Generalschlüssel

Mit Zugriff auf die Firmen-E-Mail lassen sich Passwörter bei fast allen anderen Diensten zurücksetzen. Damit ist der Schaden oft größer als der ursprüngliche Leak.

2. Geteilte Accounts multiplizieren das Risiko

In vielen KMU gibt es gemeinsame Logins – etwa für Social Media, Werbekonten oder Hosting. Wird dieses Passwort zusätzlich woanders genutzt, vervielfacht sich die Angriffsfläche.

Wie Sie Passwörter im Team sauber organisieren, lesen Sie hier:

/ratgeber/passwoerter-sicher-teilen/

3. Offboarding wird zum Albtraum

Verlässt ein Mitarbeiter das Unternehmen, müssen sämtliche bekannten Passwörter geändert werden. Wenn diese mehrfach genutzt wurden, betrifft das oft deutlich mehr Systeme als ursprünglich gedacht.

Eine strukturierte Checkliste finden Sie hier:

/ratgeber/offboarding-zugaenge-checkliste/

„Aber wir haben doch 2FA“ – reicht das nicht?

Multi-Faktor-Authentifizierung ist ein enorm wichtiger Schutzmechanismus. Trotzdem löst sie nicht das Grundproblem der Wiederverwendung:

Aber:

-

Nicht jeder Dienst ist mit MFA abgesichert

-

Manche Systeme erlauben App-Passwörter ohne zweiten Faktor

-

Phishing-Angriffe können MFA teilweise umgehen

MFA ist ein zusätzlicher Schutz – aber kein Ersatz für einzigartige Passwörter.

Wenn Sie die Grundlagen sauber verstehen möchten:

/ratgeber/2fa-einfach-erklaert/

Die wirtschaftlichen Folgen von Passwort-Wiederverwendung

Viele unterschätzen, dass es nicht nur um IT-Sicherheit geht, sondern um handfeste Business-Risiken:

- Stillstand von Tools und Plattformen

- Datenabfluss (Kundendaten, Angebote, Kalkulationen)

- Reputationsschäden

- Vertrauensverlust bei Kunden

- Versicherungs- oder Haftungsthemen

In vielen Fällen ist der eigentliche Schaden nicht der Angriff selbst – sondern die chaotische Reaktion danach.

Die saubere Lösung: Einzigartige Passwörter + zentrale Verwaltung

Die gute Nachricht: Das Problem ist technisch längst lösbar.

Ein funktionierendes Setup besteht aus:

- Einzigartigen, automatisch generierten Passwörtern

- Zentraler Passwortverwaltung

- Rollen- und Rechtekonzept

- MFA als Standard

Wichtig ist dabei: Menschen sind nicht das Problem – Systeme müssen so gestaltet sein, dass Wiederverwendung gar nicht erst attraktiv ist.

Wie eine strukturierte Passwortverwaltung im Unternehmen aussieht, erfahren Sie hier:

/produkt/funktionen/passwortverwaltung/

Mini-Selbsttest: Haben Sie ein Wiederverwendungs-Problem?

Beantworten Sie ehrlich:

- Nutzen Mitarbeitende private Passwörter auch geschäftlich?

- Gibt es „Standardpasswörter“ für mehrere Tools?

- Werden Passwörter leicht variiert statt neu generiert?

- Ist unklar, wer überall Zugriff hat?

Wenn Sie zwei oder mehr Punkte mit „Ja“ beantworten, sollten Sie das Thema priorisieren.

Fazit: Passwort-Wiederverwendung ist kein kleines Risiko – sondern ein strukturelles Problem

Wiederverwendete Passwörter machen Angriffe skalierbar. Ein einzelnes Datenleck reicht aus, um mehrere Systeme zu kompromittieren.

Die Lösung liegt nicht in Disziplin oder „besseren Merkstrategien“, sondern in klaren Prozessen und technischer Unterstützung. Einzigartige Passwörter, saubere Freigaben und transparente Verwaltung sind heute kein Luxus mehr – sondern Grundvoraussetzung für professionelle IT-Sicherheit.

FAQ: Häufige Fragen zur Passwort-Wiederverwendung

Ist es wirklich so schlimm, wenn ich nur ein paar Dienste doppelt nutze?

Ja. Schon ein einzelnes kompromittiertes Konto kann als Einstiegspunkt dienen, um weitere Systeme zu testen. Angriffe laufen automatisiert – es reicht eine Übereinstimmung.

Reicht es, wenn ich mein Passwort regelmäßig ändere?

Nein. Wenn Sie dasselbe Passwort mehrfach nutzen, bleibt das strukturelle Risiko bestehen. Entscheidend ist Einzigartigkeit – nicht nur Rotation.

Sind Passwort-Varianten (z. B. Firma2024!, Firma2024!!) sicher genug?

Nein. Solche Muster sind vorhersehbar und können von Angriffssoftware erkannt werden.

Wie erkenne ich, ob unsere Passwörter kompromittiert wurden?

Durch Monitoring von Datenlecks, Sicherheits-Dashboards oder Passwort-Audits. Wichtig ist, dass schwache oder doppelte Passwörter sichtbar gemacht werden.

Was ist der erste pragmatische Schritt für Unternehmen?

Die wichtigsten Systeme identifizieren (E-Mail, Hosting, Cloud, Banking) und dort sofort einzigartige, generierte Passwörter einsetzen – kombiniert mit MFA und klar geregelten Zugriffsrechten.

Ähnliche Artikel im Ratgeber

Passwörter sicher teilen: So vermeiden Unternehmen Chaos, Sicherheitslücken und „WhatsApp-Passwörter“

Ratgeber Passwörter sicher teilen: So vermeiden Unternehmen Chaos, Sicherheitslücken und „WhatsApp-Passwörter“ In fast jedem Unternehmen passiert es…

Passwort wiederverwenden – warum das für Unternehmen brandgefährlich ist

Ratgeber Passwort wiederverwenden – warum das für Unternehmen brandgefährlich ist „Das ist doch nur ein kleines Tool.“…

Ich merke mir meine Passwörter – warum das in Unternehmen nicht funktioniert (und was besser ist)

Ratgeber Ich merke mir meine Passwörter – warum das in Unternehmen nicht funktioniert (und was besser ist)…